184 millions d’identifiants et mots de passe exposés : une fuite massive aux conséquences mondiales

Les cybermenaces continuent de s’intensifier, et une récente découverte vient nous rappeler à quel point nos données personnelles sont vulnérables.

Jeremiah Fowler, chercheur en cybersécurité, a mis au jour une base de données non sécurisée contenant plus de 184 millions d’identifiants et mots de passe.

Cette fuite massive touche des services parmi les plus utilisés au monde : Google, Amazon, Facebook, Instagram, PayPal, Microsoft, mais aussi des plateformes bancaires, de santé, de messagerie, de gaming, et des portails gouvernementaux.

Une base de données accessible sans mot de passe

Ce fichier, pesant près de 48 Go, n’était ni protégé par mot de passe ni chiffré. Il a été découvert sur un serveur accessible publiquement et hébergé à partir d’une adresse IP associée à deux noms de domaine non identifiés. Fowler a immédiatement alerté l’hébergeur, qui a supprimé l’accès au fichier.

Mais pendant combien de temps cette base a-t-elle été exposée avant sa découverte ? Et combien de personnes malveillantes ont pu y accéder entre-temps ? Ces questions restent en suspens.

Des données extraites par un malware de type Infostealer

Tous les signes indiquent que ces données proviennent d’un malware Infostealer, un type de logiciel malveillant conçu pour récupérer automatiquement les informations sensibles stockées sur les appareils infectés : identifiants de connexion, mots de passe enregistrés dans les navigateurs, cookies, données d’auto-complétion, voire portefeuilles de cryptomonnaies.

Les Infostealers sont souvent dissimulés dans :

- des emails de phishing,

- des sites frauduleux,

- ou des logiciels piratés.

Une fois les données collectées, elles sont revendues sur le dark web, échangées sur des canaux Telegram, ou exploitées directement pour mener des attaques ciblées.

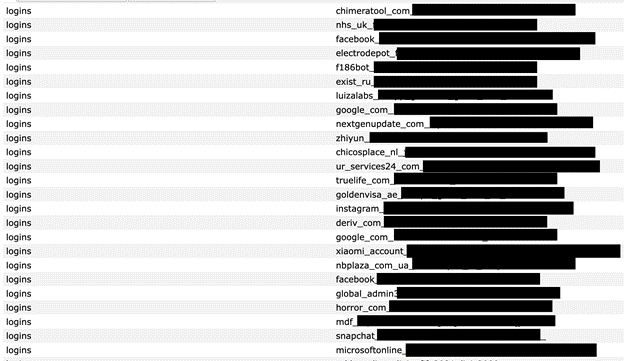

Une diversité alarmante de services compromis

L’analyse du fichier révèle des identifiants associés à une vaste gamme de services numériques, confirmant l’ampleur de la compromission. Parmi les plateformes compromises, on retrouve notamment :

- Email & cloud : Google, Microsoft (Outlook, Office365, Microsoftonline), Yahoo, ProtonMail

- Réseaux sociaux & communication : Facebook, Instagram, Snapchat, TikTok, Twitter, Discord

- Technologie & e-commerce : Amazon, eBay, Electrodepot, Xiaomi, Apple, HomeDepot

- Gaming & divertissement : Roblox, Nextgenupdate, Horror.com

- Finance & services bancaires : TrueLife.com, Deriv.com, GoldenVisa.ae, NBPPlaza.com.ua

- Santé & administrations : NHS UK, portails en .gov (Inde, Brésil, Iran, Inde, Australie), plateformes médicales locales

- Autres : Chimeratool, Zhiyun, exist.ru, Luizalabs, UR-services24, Global Admin, MDR, Chicosplace.nl

Ces services couvrent un large spectre de la vie numérique : messagerie, achats, réseaux sociaux, jeux, comptes professionnels, services de santé et gouvernements. Le risque est donc bien global et systémique.

Des risques concrets pour les utilisateurs

La nature des données exposées engendre plusieurs types de risques majeurs :

1. Credential Stuffing (attaque par bourrage d’identifiants)

Les pirates testent automatiquement ces couples email/mot de passe sur des centaines de services. Si l’utilisateur a réutilisé ses identifiants, ils peuvent encore fonctionner ailleurs.

2. Prise de contrôle de compte (Account Takeover)

Sans authentification à deux facteurs (2FA), il est facile pour un attaquant d’accéder à vos emails, réseaux sociaux, ou services cloud.

3. Espionnage d’entreprise

De nombreux accès professionnels figurent dans la base. Un pirate peut utiliser ces accès pour infiltrer des systèmes internes, voler des fichiers ou lancer une attaque par rançongiciel.

4. Accès à des services gouvernementaux ou de santé

Certains comptes associés à des services publics (comme NHS) ou des domaines gouvernementaux (.gov) sont listés. Ces données sensibles pourraient avoir des conséquences sur la sécurité nationale ou les soins de santé.

5. Phishing et ingénierie sociale ciblée

Même si les mots de passe ne sont plus valides, les pirates peuvent se servir des anciennes données pour rédiger des campagnes de phishing hautement crédibles. Connaître un ancien mot de passe ou un service utilisé suffit parfois à gagner la confiance de la victime.

Vérification et confirmation

Pour valider l’authenticité de ces données, Fowler a contacté plusieurs personnes figurant dans l’échantillon. Plusieurs ont confirmé que leurs identifiants étaient exacts, confirmant la gravité et la véracité de cette fuite.

Nos conseils pour se protéger

Chez ID Protect, nous rappelons que la prévention est la première ligne de défense. Voici nos recommandations essentielles :

🔐 Changez immédiatement vos mots de passe pour tous vos services sensibles (email, banque, cloud, etc.)

🧠 Utilisez un gestionnaire de mots de passe pour créer des mots de passe uniques et complexes

🔔 Activez l’authentification à deux facteurs (2FA) partout où c’est possible

🗑️ Nettoyez régulièrement votre boîte mail : supprimez les documents sensibles

☁️ Stockez les documents importants dans des solutions cloud sécurisées avec chiffrement

🧼 Évitez les logiciels piratés, et méfiez-vous des pièces jointes ou liens inconnus

Conclusion

Cette affaire souligne une fois de plus l’ampleur de la menace cyber actuelle. Que vous soyez un particulier ou une entreprise, il est urgent d’adopter de bonnes pratiques numériques et de rester vigilant.

La fuite de 184 millions de comptes est un signal d’alarme : vos données valent de l’or aux yeux des pirates.

👉 Besoin d’un audit de sécurité ou de protéger les données de vos collaborateurs ?

Contactez-nous chez ID Protect : nous vous aidons à reprendre le contrôle sur votre sécurité numérique.